在信息技术高速发展的今天,网络安全已成为悬在每家企业头顶的达摩克利斯之剑。当某大型金融机构的数据库在深夜被悄无声息地攻破,攻击者竟是通过合作厂商的打印机漏洞迂回切入;当某地政务系统因防护人员未能识破钓鱼邮件中的免杀木马,导致数万公民信息泄露——这些真实发生的案例,让红蓝对抗这项源于军事领域的战术,正以数字化形态重构网络安全的攻防格局。

红蓝对抗的本质是一场精心设计的攻防博弈。红队如同网络空间的渗透专家,其攻击路径遵循严密的作战逻辑:从战前绘制目标数字地图开始,通过开源情报收集企业员工社交媒体动态,分析供应商系统的薄弱环节;在攻击阶段,利用NDay漏洞快速突破外围防线,借助供应链中的打印机、智能门禁等物联网设备建立据点;最终通过权限提升和横向移动,像手术刀般精准切入核心系统。某次实战演练中,红队曾用虚构的税务稽查函攻破财务部门邮箱,仅用72小时便拿到了数据库最高权限。

面对红队的立体化攻势,蓝队的防御体系正在发生革命性进化。某跨国企业的安全运营中心里,防守专家不再被动等待告警,而是构建起动态防御矩阵:在终端部署具备机器学习能力的EDR系统,实时捕捉异常进程行为;在网络层设置伪装成财务系统的蜜罐,诱捕试图横向移动的攻击者;在数据层采用拟态加密技术,使窃取的数据变成无法解读的乱码。当红队试图通过云存储API漏洞渗透时,蓝队的流量分析系统立即识别出异常数据包特征,自动触发隔离机制。

这种对抗催生出全新的安全范式。某医疗集团的紫队协调员透露,他们正在将对抗数据转化为AI训练样本,开发出能够模拟红队思维的攻击预测模型。在金融行业,防守团队开始借鉴红队的情报收集手法,主动监控暗网中流转的客户数据。更值得关注的是,云原生安全厂商推出的自动化对抗平台,已能实现漏洞利用、防御策略调整的分钟级闭环,使攻防节奏从季度演练升级为持续交锋。

未来的红蓝对抗将呈现三大趋势:对抗空间向云原生环境迁移,攻击面覆盖从容器编排到无服务器架构的每个组件;对抗主体从专业团队扩展到AI智能体,机器学习模型将在漏洞挖掘、流量伪装等环节替代人类决策;对抗模式从单次演练转变为持续验证,安全防护体系必须具备在真实攻击中动态演进的能力。正如某次复盘会议上,蓝队负责人指出的:“昨天阻挡红队的技术,可能成为明天被突破的缺口。”

这场永不停歇的攻防博弈揭示着网络安全的终极真相:防御体系的强度不在于筑起多高的城墙,而在于能否比攻击者更快地迭代认知。当红队用0Day漏洞打开缺口时,蓝队已在溯源分析中孕育出新的检测规则;当攻击者开始利用AI生成钓鱼邮件,防守方的人工智能早已在语义分析层布下天罗地网。这种螺旋上升的对抗,正是网络安全技术持续进化的核心驱动力。

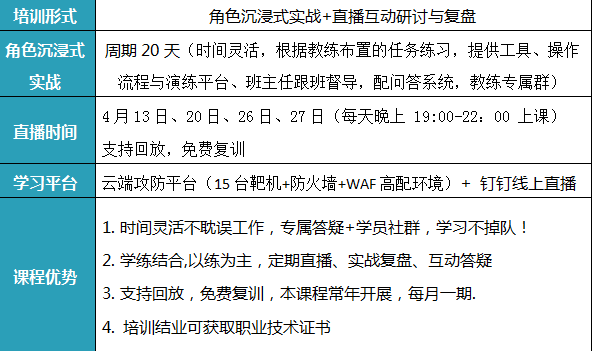

网安红蓝对抗实战训练与教练互动指导课

报名咨询:13521730416(马老师)