在网络安全的核心要素中,数据处理活动扮演着至关重要的角色。

专注于数据的流动,每个环节都潜藏风险,任何接触数据的角色都可能成为潜在的风险源。

对数据的静态、传输和使用状态的关注至关重要。

这些不同的状态要求采取的防护措施各不相同。

如今,数据处理活动已成为重点关注对象,这不仅包括数据的收集、存储、使用和加工,还涉及数据的传输、提供、公开和删除等环节。

这些活动反映了不同场景下的数据操作,强调了数据内部处理的细节,如大数据平台的使用和加工等。

2023年5月发布的《网络数据安全风险评估实施指引》中,除了传统的数据管理和技术内容外,新增了数据处理活动和个人信息保护,更密切地结合数据与业务流程的关系,并要求更多工作角色参与数据安全工作。

指引文件中描述了七项关键数据处理活动,包括数据收集、存储、传输、加工、提供、公开和删除。

这些活动中的每一环节都有其重要性和需要关注的风险点。

例如,在数据收集过程中,需要考虑数据的来源、收集方式及其合规性;在数据存储方面,除了考虑加密措施外,还需注意存储环境和介质的安全性;数据传输则需确保通道的安全和数据的加密;而在使用和加工数据时,要注重访问控制和数据的内部使用安全。

此外,指引中提到的25个关键控制点为数据处理活动提供了细致的分类。

在实际风险评估中,这些控制点可以作为询问和访谈的依据,帮助掌握数据处理的详细情况。

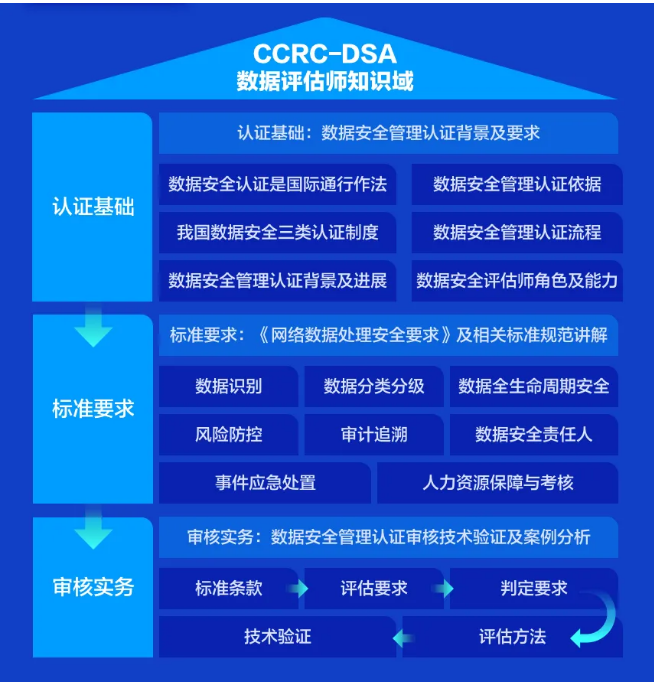

马老师:13521730416/13391509126,数据安全评估师CCRC-DSA ,数据安全官CCRC-DSO 数据合规官CCRC-DCO,首席数据官CCRC-CDO,CCAI-CDO,工信部电子标准化研究院CDO,ITSS IT服务项目经理,服务项目工程师, CISAW应急服务方向, CISAW渗透测试方向,软考,CCSC网络安全能力,ISO27001 网络安全相关专业认证.

最后,通过三种框架分析方法——数据安全能力成熟度模型、数据安全5A理论以及风险评估指引方法,我们可以从不同角度理解和设计数据处理过程中的防护措施。

这些方法不仅增强了数据安全的维度,也提供了一种系统性的思考方式,以保障数据处理活动的安全可靠。